En mi experiencia auditando entornos de monitoreo corporativos, a menudo encuentro el mismo patrón: un servidor Zabbix que funciona «bien», pero que opera con la configuración por defecto.

Si bien Zabbix es famoso por su facilidad de despliegue, quedarse en la capa superficial expone a la infraestructura a riesgos de seguridad innecesarios y cuellos de botella de rendimiento que suelen aparecer en el peor momento posible.

Hoy quiero profundizar, desde una perspectiva técnica, en esos recursos «ocultos» o subutilizados que transforman una instalación básica en un entorno robusto de clase empresarial.

Hablaremos de seguridad Zabbix real y de optimización de backend.

Seguridad: Más allá del firewall

La seguridad en Zabbix no termina en las reglas de firewall o en el grupo de seguridad de la nube. Existen capas internas que a menudo se ignoran.

De macros de texto a bóvedas externas (Vaults)

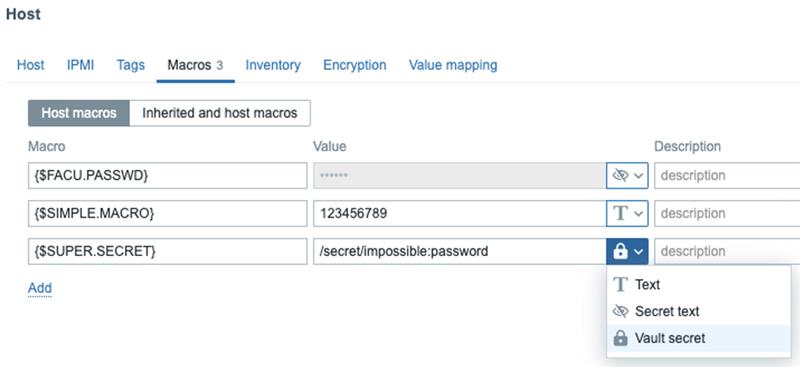

Uno de los errores más comunes es guardar credenciales (SNMP community, passwords de bases de datos, tokens de API) en macros globales visibles o simplemente «ocultas» en la interfaz.

Desde versiones recientes, Zabbix permite la integración nativa con HashiCorp Vault o CyberArk. Esto significa que el servidor Zabbix nunca almacena la contraseña; simplemente solicita el token al vault cuando es necesario ejecutar el check.

- Por qué usarlo: si tu servidor Zabbix es comprometido o si alguien exporta un template, las credenciales no viajan con él.

- Configuración clave: en zabbix_server.conf, busca los parámetros «VaultToken» y «VaultUrl».

Cifrado de tráfico (TLS-PSK)

Frecuentemente me encuentro con demasiados agentes Zabbix comunicándose con el servidor en texto plano (puerto 10050/10051).

En redes internas confiables puede parecer aceptable, pero en entornos híbridos o DMZ, es un riesgo crítico. Configurar PSK (Pre-Shared Key) es una tarea de configuración única que garantiza que nadie pueda inyectar datos falsos ni leer tus métricas en tránsito.

El principio de menor privilegio

Muchos administradores hoy en día, siguen usando cuentas de «Super Admin» para tareas de monitoreo diario o para scripts de integración. La función «oculta» moderna son los User Roles granulares.

Ahora puedes crear un rol específico para un operador que solo pueda ver dashboards pero no pueda ejecutar scripts; o un rol para una API que tenga acceso de lectura, pero tenga bloqueado el acceso al frontend web.

- Consejo de seguridad: Crea un rol específico con acceso denegado a la interfaz gráfica y asígnalo a tus usuarios de API/automatización. Esto reduce drásticamente la superficie de ataque.

Política de retención: Menos es más

Uno de los consejos oficiales de Zabbix que menos toman en cuenta los usuarios es la configuración de almacenamiento del ítem. Por defecto, muchos templates guardan 90 días de historial (History). Esto es ineficiente e innecesario para la mayoría de las métricas.

La best practice para eficiencia máxima es:

- History (Datos crudos): Bajar a 7 o 14 días. Rara vez necesitas saber el uso exacto de CPU al segundo, hace un mes.

- Trends (Datos agregados): Subir a 365 días (o más). Esto ocupa poco espacio y permite ver la evolución anual.

Al ajustar esto en tus templates base, el proceso de Housekeeping (limpieza de datos) deja de estrangular la CPU de tu base de datos cada hora.

La eficiencia en Zabbix no se trata solo de «agregar más CPU». Se trata de cómo procesamos y almacenamos los datos.

La revolución de TimescaleDB

Si estás utilizando PostgreSQL y aún no has implementado TimescaleDB, estás desperdiciando recursos.

TimescaleDB convierte las tablas de historial en hypertables, permitiendo una compresión masiva (a menudo reduciendo el espacio en disco en un 90%) y eliminando la necesidad del lento proceso de housekeeping por DELETEs, reemplazándolo por un dropeo de chunks mucho más eficiente.

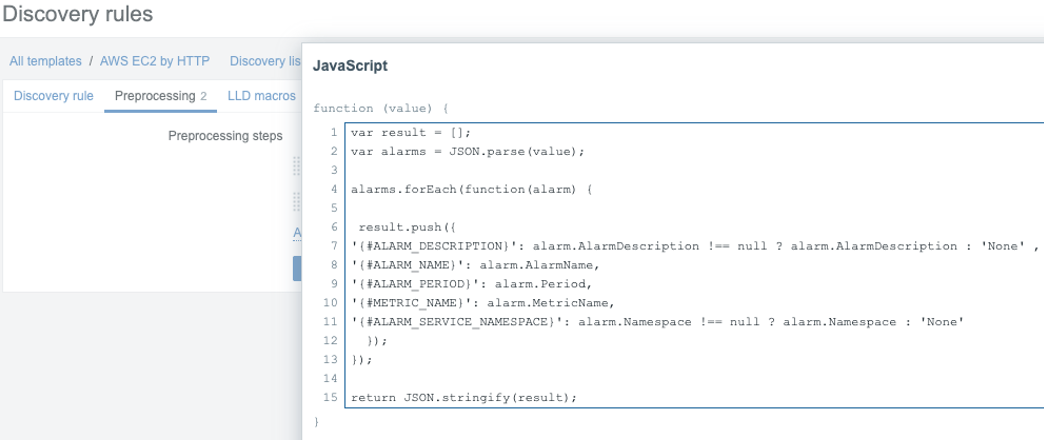

Preprocesamiento con JavaScript: Menos scripts externos

Antiguamente, para manipular un dato complejo, llamábamos a un external script en Bash o Python. Esto es costoso a nivel de sistema operativo (forking de procesos).

Hoy, el recurso «oculto» más potente es el preprocesamiento con JavaScript. Puedes parsear JSON, XML, o realizar lógica matemática compleja directamente en el flujo de recolección de datos del servidor, sin invocar procesos externos.

- Ejemplo: Transformar una respuesta JSON de una API directamente en métricas utilizables en el paso de descubrimiento (LLD).

Triggers inteligentes: Historia vs. tendencias

Un error silencioso que mata el rendimiento de la base de datos es el uso incorrecto de funciones de tiempo en los triggers. Es común ver expresiones como avg(/host/key, 1w) para calcular el promedio de una semana.

¿El problema? Zabbix intenta calcular esto basándose en el historial (history). Si el ítem se recolecta cada minuto, la base de datos debe leer y procesar más de 10,000 filas para evaluar un solo trigger.

El recurso «oculto» aquí son las Funciones de Tendencia:

(trendavg, trendmin, trendmax, etc.).

Zabbix ya almacena datos pre-calculados y agregados por hora en la tabla de tendencias. Al cambiar la función a trendavg(/host/key, 1w), Zabbix solo necesita leer 168 registros (24 horas x 7 días) en lugar de 10,000.

- Cuándo usar Historia (avg, min, max): Para detecciones precisas en ventanas cortas (ej. últimos 10-60 minutos).

- Cuándo usar Tendencias (trendavg, trendmin, trendmax): Para análisis de capacidad, comparativas a largo plazo (semanas, meses) o líneas base, donde la granularidad exacta del minuto no es crítica.

El impacto: Liberas drásticamente el Value Cache y reduces las operaciones de I/O en disco, permitiendo que tu servidor monitoree más hosts con el mismo hardware.

Comparativa de eficiencia

Supongamos que queremos una alerta si el uso de disco actual es mayor al promedio de los últimos 30 días (para detectar anomalías de crecimiento). Asumiendo un Update Interval de 1 minuto:

Forma ineficiente (Uso de Historial):

last(/BD_Server/vfs.fs.size[/,pused]) > avg(/BD_Server/vfs.fs.size[/,pused], 30d)

- Lo que hace Zabbix: Consulta la tabla history.

- Costo: Debe leer 43,200 registros (60 min * 24h * 30 días) cada vez que se evalúa el trigger.

- Resultado: Presion a la base de datos y lentitud.

Forma optimizada (Uso de Tendencias):

last(/BD_Server/vfs.fs.size[/,pused]) > trendavg(/BD_Server/vfs.fs.size[/,pused], 30d)

- Lo que hace Zabbix: Consulta la tabla trends (datos ya agregados por hora).

- Costo: Solo lee 720 registros (24h * 30 días).

- Resultado: El mismo cálculo lógico, pero 60 veces más rápido y ligero.

Ejemplos prácticos de configuración (Tuning)

Para los administradores de sistemas, les comparto una comparativa de parámetros que suelen marcar la diferencia entre un servidor lento y uno optimizado.

| Parámetro (zabbix_server.conf) | Configuración Default | Recomendación | Impacto |

| StartPollers | 5 | Ajustar según demanda en % | Reduce la cola de items, pero cuidado: demasiados pollers pueden saturar la DB. |

| StartPollersUnreachable | 1 | 10 – 20 | Vital. Evita que los pollers normales se bloqueen esperando hosts caídos. |

| ValueCacheSize | 8M | 128M – 512M (según RAM) | Reduce drásticamente las lecturas a base de datos para triggers. |

Conclusión

Implementar seguridad Zabbix avanzada mediante Vaults y cifrado, junto con la optimización de la base de datos con TimescaleDB, no son solo «mejoras»; son requisitos para cualquier entorno crítico moderno.

Estas configuraciones ocultas permiten que Zabbix escale junto con tu infraestructura, en lugar de convertirse en un cuello de botella. Mi sugerencia es comenzar auditando el ValueCache y evaluando la migración a TimescaleDB si aún usas tablas SQL estándar.

¿Quieres profundizar en cómo implementar TimescaleDB o la integración con Vault? Revisa nuestra documentación técnica oficial o contáctanos para una consultoría.

Prev Post

Prev Post